Nginx para Xvast ¿Cómo cifrar un sitio web dinámico?

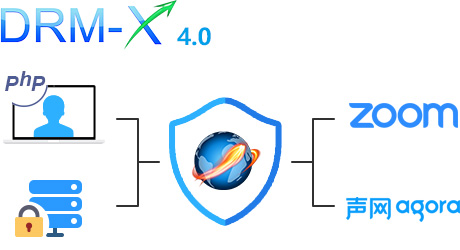

DRM-X 4.0 ofrece protección DRM no solo para audio/vídeo, contenido PDF, HTML estático e imágenes, sino también para todo el sitio web, incluyendo todas las páginas. JavaScript, imágenes y CSS están protegidos por DRM-X 4.0. Se puede utilizar para proteger videoconferencias en directo, como Zoom Web SDK y Agora Video Call. También protege cualquier sitio web, como sitios web populares de código abierto, WordPress o Moodle.

Más tutoriales

Introducción:

Haihaisoft desarrolló Nginx para Xvast, basado en Nginx para la plataforma Linux. Nginx [engine x] es un servidor proxy HTTP e inverso. Nginx para Xvast incluye todas las funciones del servidor web Nginx y admite el cifrado de sitios web dinámicos o estáticos, como HTML y PHP. También es un servidor proxy inverso que permite realizar un proxy inverso para cualquier sitio web y aplicar cifrado DRM-X 4.0 para sitios web PHP, JSP, ASP.net y NodeJS. El sitio web protegido admite todas las funciones de seguridad DRM-X 4.0, como Smart Prevent Screen, Blacklist y licencias, combinadas con hardware. Todo el código fuente está cifrado y protegido con licencia. De forma predeterminada, protege el sitio web con certificados SSL/TLS.

Requisitos para el proveedor de contenido:

Requiere una cuenta DRM-X 4.0 Enterprise. Si es una empresa, puede solicitarla gratis durante el primer mes. Tabla comparativa de tarifas y funciones de DRM-X 4.0

Necesita un servidor Linux en la nube o un servidor dedicado para alojar Nginx para Xvast. Recomendamos CentOS. También puede usar Ubuntu o cualquier otro servidor Linux.

Requisitos para el usuario final:

Instalar la última versión Navegador Xvast Es compatible con Windows, MacOS y Android.

Instalación:

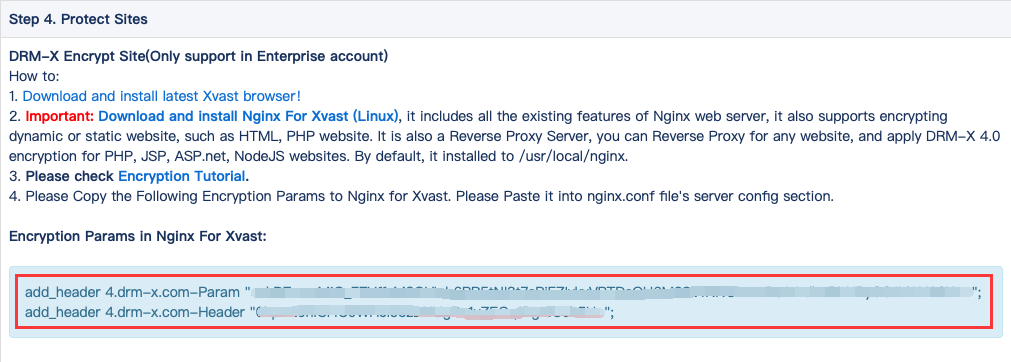

Por favor visite su Página de sitios protegidos con DRM-X 4.0 y marque el Paso 4. Proteger sitios. Descargue Nginx para Xvast.

Extraelo a tu servidor /usr/local/nginx/ Carpeta. Aquí probamos que funciona en CentOS y Ubuntu Linux. También debería funcionar en otros servidores Linux o FreeBSD.

Obtener parámetros de cifrado:

Copie los siguientes parámetros de cifrado en Nginx para Xvast. Péguelos en la sección de configuración del servidor del archivo nginx.conf.

Parámetros de cifrado en Nginx para Xvast:

add_header 4.drm-x.com-Param "*****Sample_ReplaceWithYourOwnParam*****=="; add_header 4.drm-x.com-Header "*****Sample_ReplaceWithYourOwnHeader*****==";

Elija un perfil de licencia y copie sus propios parámetros de cifrado.

Configurar nginx.conf archivo. Puedes usar nuestra muestra nginx.conf .

Como nuestra muestra nginx.conf archivo, debe asegurarse de que:

#gzip activado; #Debe comentar gzip y deshabilitar gzip para admitir el cifrado

En la sección Servidor:

chunked_transfer_encoding desactivado; # Debe asegurarse de que: chunked_transfer_encoding desactivado;

Ejemplo de proxy inverso para sitios web, como por ejemplo: https://cn.haihaisoft.com:

server { listen 443 ssl http2; # listen 443 ssl; server_name demo12cn.hhsview.com; add_header Strict-Transport-Security "max-age=63072000; includeSubdomains; preload"; add_header 4.drm-x.cn-Param "*************************************"; add_header 4.drm-x.cn-Header "************************************"; ssl_certificate /root/.acme.sh/demo1cn.hhsview.com_ecc/fullchain.cer; ssl_certificate_key /root/.acme.sh/demo1cn.hhsview.com_ecc/demo1cn.hhsview.com.key; chunked_transfer_encoding off; location / { proxy_pass https://cn.haihaisoft.com/; proxy_ssl_server_name on; proxy_set_header Accept-Encoding ""; root html; index index.html index.htm; } # This is for remind user: if they are not using Xvast, it will redirect to http://www.xvast.com, if you comment it out it will display messy encrypted code. # if ($http_user_agent !~ "Xvast") { # rewrite ^/(.*) http://www.xvast.com/permanent; # } }

Para sitios alojados en PHP, aquí está nuestro sitio de demostración en PHP WordPress: https://demo11cn.hhsview.com

Funciona con PHP72 y está instalado con MySQL.

server { listen 443 ssl http2; # listen 443 ssl; server_name demo12cn.hhsview.com; add_header Strict-Transport-Security "max-age=63072000; includeSubdomains; preload"; add_header 4.drm-x.cn-Param "*************************************"; add_header 4.drm-x.cn-Header "************************************"; ssl_certificate /root/.acme.sh/demo12cn.hhsview.com_ecc/demo12cn.hhsview.com.cer; ssl_certificate_key /root/.acme.sh/demo12cn.hhsview.com_ecc/demo12cn.hhsview.com.key; chunked_transfer_encoding off; location / { root html; index index.html index.htm index.php; } location ~ \.php$ { root html; fastcgi_pass 127.0.0.1:9000; fastcgi_index index.php; # fastcgi_param SCRIPT_FILENAME /scripts$fastcgi_script_name; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; include fastcgi_params; } # if ($http_user_agent !~ "Xvast") { # rewrite ^/(.*) https://www.xvast.com/protected_site.html permanent; # } }

Obtenga un certificado SSL gratuito en Linux:

yum install socat nohup curl https://get.acme.sh | sh acme.sh --issue --standalone -d demo1.hhsview.com --keylength ec-256

Ejecutando Nginx para Xvast:

Después de configurar nginx.conf y guardarlo, si es el usuario root, puede iniciar Nginx con este comando:

./nginx

Si desea detener Nginx:

./nginx -s quit

Después de cambiar nginx.conf, deberá reiniciar nginx.

Una vez que Nginx se haya ejecutado correctamente, podrá probar y visitar la URL del sitio protegido en el navegador Xvast. Si necesita ayuda, no dude en contactarnos.

Otros tutoriales de DRM-X 4.0

Vídeo de introducción a DRM-X 4.0

Vídeo de introducción a DRM-X 4.0En este video, le mostraremos una demostración sobre cómo usar la plataforma DRM-X 4.0, cómo realizar la configuración antes del cifrado y cómo cifrar videos. Le mostraremos cómo reproducir videos cifrados.

MIRA AHORA Tutorial de cifrado de páginas web HTML con DRM-X 4.0

Tutorial de cifrado de páginas web HTML con DRM-X 4.0Con DRM-X 4.0, cifra páginas web (HTML, CSS, JavaScript e imágenes) y controla quién puede ver su contenido. Detiene la copia, impide la impresión y la captura de pantalla, y caduca el contenido cuando ya no debe visualizarse.

MIRA AHORA Tutorial en vídeo de Xvast para Windows

Tutorial en vídeo de Xvast para WindowsA través del video le mostramos la demostración de cómo descargar, instalar y utilizar el navegador Xvast, cómo abrir archivos cifrados y cómo resolver problemas con su uso.

MIRA AHORA Tutorial de cifrado de vídeo DRM-X 4.0

Tutorial de cifrado de vídeo DRM-X 4.0En este video, le mostraremos una demostración sobre cómo usar la plataforma DRM-X 4.0, cómo realizar la configuración antes del cifrado y cómo cifrar videos. Le mostraremos cómo reproducir videos cifrados.

MIRA AHORA Integración de DRM-X 4.0 con WordPress

Integración de DRM-X 4.0 con WordPressLa integración de una página de inicio de sesión personalizada permite a los clientes solicitar contenido protegido de su sitio web. Al reproducirlo, se abrirá la página de inicio de sesión personalizada. Tras ingresar el nombre de usuario y la contraseña de su cuenta, obtendrán la licencia de inmediato para reproducir el archivo protegido. Para ello, es necesario crear una nueva página de inicio de sesión DRM.

MIRA AHORA Configuración de seguridad DRM-X 4.0

Configuración de seguridad DRM-X 4.0Al usar la plataforma DRM-X 4.0, hay algo que debe tener en cuenta. Para mayor seguridad, seleccione las opciones necesarias para prevenir la piratería. Es muy importante configurar estas opciones al principio.

MIRA AHORA¿Preguntas?

Nuestros representantes tienen respuestas.

Pregunte sobre los productos, precios, implementación o cualquier otra cosa de Haihaisoft: nuestros representantes altamente capacitados están disponibles, listos para ayudar.

Tel: +64 27 507 9959 (Nueva Zelanda)

QQ: 1279126286 / 994184623

Contáctanos en Equipos de Microsoft

servicio#haihaisoft.com (reemplace # por @)

Contáctenos